Broad Context Detection™

Ein umfassender Überblick der gezielten Angriffe wird auf einer Zeitachse mit allen betroffenen Rechnern, relevanten Ereignissen und empfohlenen Maßnahmen sofort sichtbar.

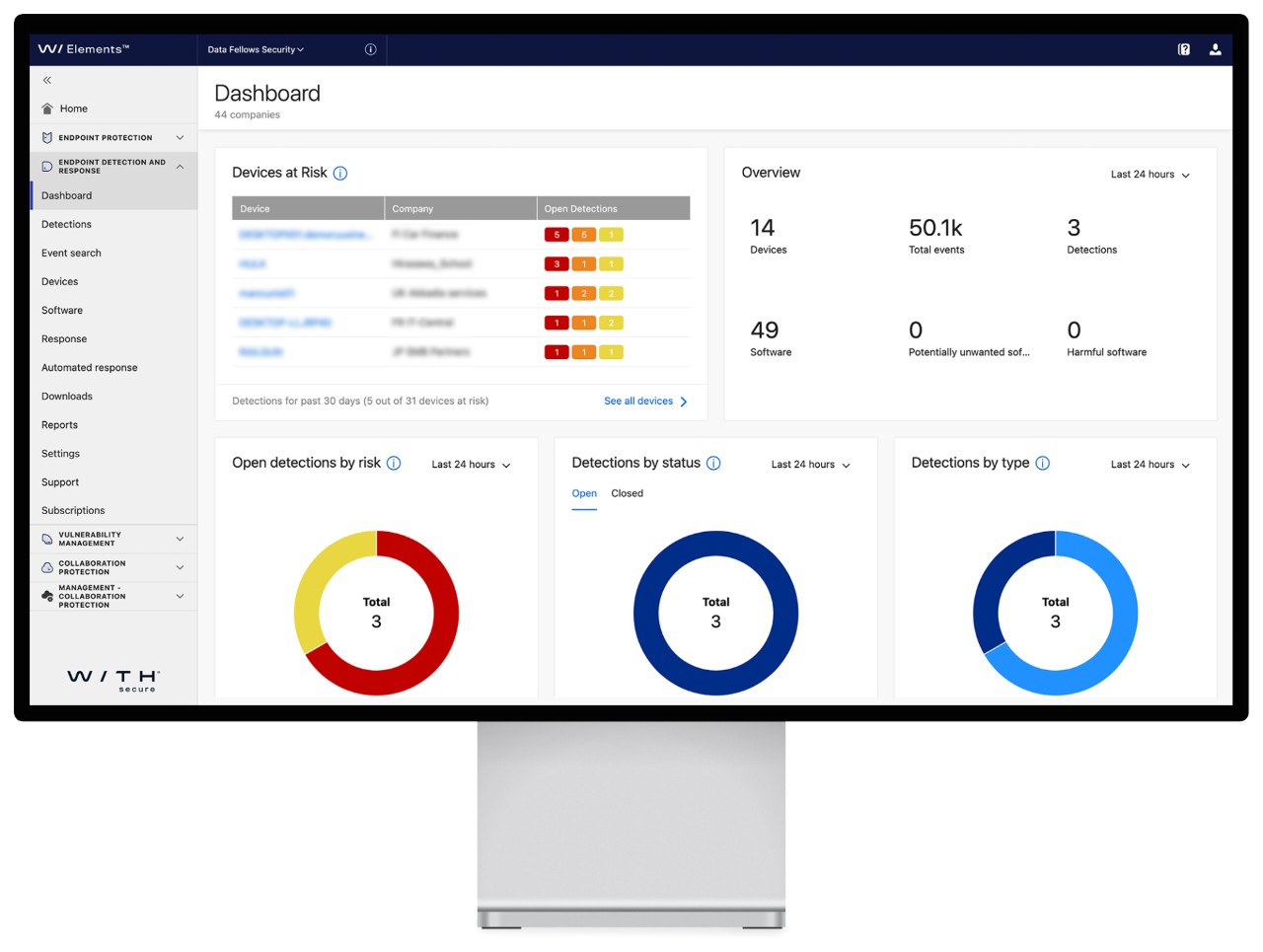

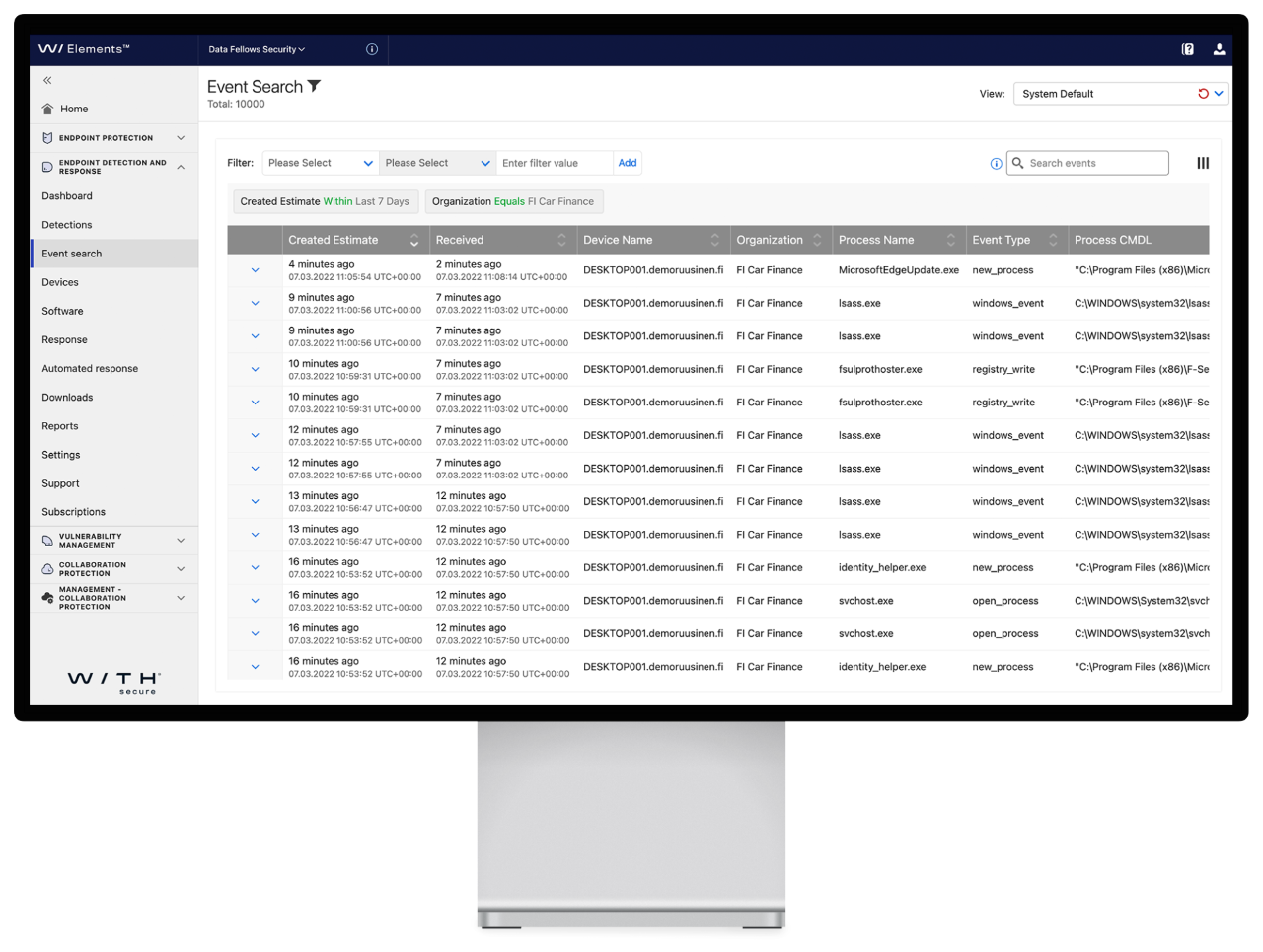

Event Search (Ereignisssuche)

Mit dieser integrierten Funktion können Sie die von den Endpunkten Ihres Unternehmens gesammelten Ereignisdaten, die sich auf beliebige Broad Context Detections beziehen, anzeigen, suchen und prüfen.An WithSecure eskalieren

Manche Erkennungen erfordern eine tiefer gehende Bedrohungsanalyse und Hilfestellung von spezialisierten Experten für Cybersicherheit. Für diese schwierigen Fälle verfügt die Lösung über den einzigartigen integrierten Service „An WithSecure eskalieren“. Dieser bietet eine professionelle Vorfallsanalyse hinsichtlich Methoden und Technologien, Netzwerkrouten, Herkunft des Datenverkehrs und zeitlicher Entwicklung einer Broad Context Detection™, um im Falle eines Angriffs fachkundigen Rat und weitere Anleitungen zur Reaktion bereitzustellen.Automatische Reaktion

Mit automatisierten Reaktionsmaßnahmen können die Auswirkungen von gezielten Cyber-Angriffen reduziert werden, indem sie bei entsprechend hohen Risikostufen rund um die Uhr eingedämmt werden. Diese Automatisierung soll speziell Teams unterstützen, die nur während der Geschäftszeiten verfügbar sind, wobei auch die Kritikalität von Erkennungen berücksichtigt wird.Host-Isolierung

Einen Sicherheitsverstoß möglichst früh zu unterbinden, ist von elementarer Bedeutung. Dies kann durch Host-Isolierung erreicht werden. Wenn ein Verstoß erkannt wird, kann der betroffene Host automatisch oder manuell vom Netzwerk isoliert werden, wodurch verhindert wird, dass ein Angreifer diesen Host ausnutzt.